Меня очень заинтересовала статья Атака на банк-клиент или Охота на миллион в связи с тем, что я явлюсь непосредственным участником процесса дистанционного банковского обслуживания (далее — ДБО) со стороны банка. Чуть позже появилась статья Кому я нужен?, поэтому мыслей на эту тему накопилось очень много и хочется поделиться со всеми (а еще я давно хотел зарегистрироваться, но подходящего момента не было). По возможности буду краток и не буду сыпать научными терминами.

Показаны сообщения с ярлыком информационная безопасность. Показать все сообщения

Показаны сообщения с ярлыком информационная безопасность. Показать все сообщения

среда, 16 февраля 2011 г.

четверг, 3 февраля 2011 г.

Забавляемся с хешами

Привет. Я хочу показать вам небольшой фокус. Для начала вам потребуется скачать архив с двумя файлами. Оба имеют одинаковый размер и одну и ту же md5 сумму. Проверьте никакого обмана нет. Md5 хеш обоих равен ecea96a6fea9a1744adcc9802ab7590d. Теперь запустите программу good.exe и вы увидите на экране следующее.

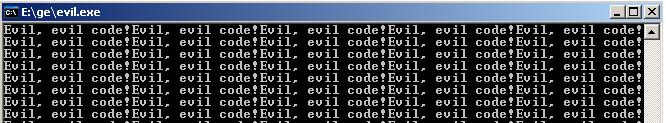

Попробуйте запустить программу evil.exe.

Что-то пошло не так? Хотите попробовать сами?

Попробуйте запустить программу evil.exe.

Что-то пошло не так? Хотите попробовать сами?

понедельник, 31 января 2011 г.

[Из песочницы] О том, как у меня украли домен, а я украл его обратно

Уважаемые хабравчане! Истории, одна из которых произошла со мной, случаются сплошь и рядом, вот только концовка в моем случае довольно редкая.

По определенным соображениям в данной статье я не буду указывать домен и имя реселлера. Тех, кто сможет их опознать, убедительно прошу в комментариях не обнародовать.

По определенным соображениям в данной статье я не буду указывать домен и имя реселлера. Тех, кто сможет их опознать, убедительно прошу в комментариях не обнародовать.

пятница, 21 января 2011 г.

[Из песочницы] Дыра на free-lance.ru

пятница, 14 января 2011 г.

[Из песочницы] История попавшегося хакера

В этой статье я расскажу небольшую, но для кого-то может поучительную историю из своей жизни.

Увлекаясь темой информационной безопасности, время от времени, искал уязвимости на сайтах. Это было такое своеобразное хобби. Дефейсы и прочий вандализм я не одобряю, поэтому такими пакостями не занимался. Сразу оговорюсь, что особо выдающимися знаниями и умениями я не обладаю и хакером себя не считаю, но, чтобы в большинстве случаев через стандартную уязвимость в веб-приложении получить доступ к командной строке сервера, навыков у меня, вроде бы, достаточно. В общем всё это было баловство.

Вдоволь наигравшись с простыми сайтами я решил переключиться на что-нибудь посерьёзнее. Осенью 2009 решил проверить сервера и сайты своего провайдера. Вот что из этого получилось.

Вступление

Увлекаясь темой информационной безопасности, время от времени, искал уязвимости на сайтах. Это было такое своеобразное хобби. Дефейсы и прочий вандализм я не одобряю, поэтому такими пакостями не занимался. Сразу оговорюсь, что особо выдающимися знаниями и умениями я не обладаю и хакером себя не считаю, но, чтобы в большинстве случаев через стандартную уязвимость в веб-приложении получить доступ к командной строке сервера, навыков у меня, вроде бы, достаточно. В общем всё это было баловство.

Пен-тестинг провайдера

Вдоволь наигравшись с простыми сайтами я решил переключиться на что-нибудь посерьёзнее. Осенью 2009 решил проверить сервера и сайты своего провайдера. Вот что из этого получилось.

воскресенье, 2 января 2011 г.

Пользователи Hotmail встретили Новый год с пустым ящиком

Неприятный сюрприз к Новому году приготовил своим пользователям известный бесплатный сервис электронной почты Windows Live Hotmail компании Microsoft. Согласно публикациям таких источников как BBC и The Associated Press некоторые пользователи Hotmail опубликовали на форумах и в блогах сообщения о том, что 1 января их почтовые аккаунты были полностью удалены без предупреждения. Однако возможность залогиниться осталась, только вот папки со входящими, отправленными и удаленными сообщениями оказались пустыми.

вторник, 16 ноября 2010 г.

phpinfo.php: невероятно, но факт

Дело было вечером, делать было нечего. Написал скрипт для поиска файлов phpinfo.php. Было исследовано 36,804 сайтов Рунета, на 1,725 нашёлся файл phpinfo.php с функцией phpinfo (~4.69%).

Как видно, не все вебмастера знают простую истину – взлом сайта начинается со сбора информации о сервере.

Аналогичная проверка зарубежных сайтов показала, что наши иностранные коллеги более благоразумны: исследовано 166,652 сайтов, phpinfo.php обнаружен на 3,923 (~2,35%).

%username%, а ты удалил файл phpinfo.php (temp.php, test.php) со своего сайта?

Побочный результат исследования, статистика версий PHP

Как видно, не все вебмастера знают простую истину – взлом сайта начинается со сбора информации о сервере.

Аналогичная проверка зарубежных сайтов показала, что наши иностранные коллеги более благоразумны: исследовано 166,652 сайтов, phpinfo.php обнаружен на 3,923 (~2,35%).

%username%, а ты удалил файл phpinfo.php (temp.php, test.php) со своего сайта?

Побочный результат исследования, статистика версий PHP

пятница, 27 августа 2010 г.

ololo security fail или устраиваем дефейс Вконтакте

Слухи, слухи, слухи. Настал час написать виновнику торжества пару строк.

Три вопроса: «кто?» ,«как?» и «почему?».

На один я отвечу.

Такая структура как Вконтакте вкладывает огромные средства на обеспечение безопасности и думать, что её можно взломать найдя какую-то лазейку в коде может только безнадежный оптимист. Единственный способ взлома- проникнуть в администрацию и получить права. Именно этим я и занялся.

Подписаться на:

Сообщения (Atom)